Nowości Security

Nowości Security

Uważaj na oprogramowanie ransomware: jak chronić i bronić swoją…

W poprzednich częściach opisywaliśmy, jak działa oprogramowanie ransomware, jak ewoluuje i jak staje się wszechobecnym, kosztownym i trudnym zagrożeniem dla sieci na całym świecie. Skala zagrożenia ransomware jest oszałamiająca – różne raporty szacują, że tylko w 2020 roku koszt tego typu ataków to 20 miliardów dolarów, co stanowi 57-krotny wzrost w porównaniu z 2015 rokiem – a dzięki sztucznej inteligencji i innym technikom, staje się ono jeszcze bardziej wyrafinowane.

Koszty wciąż rosną. Niedawno JBS, największy na świecie dostawca mięsa, został zaatakowany przez oprogramowanie ransomware. Oczekuje się, że wynikające z tego zakłócenia w działalności znacząco wpłyną na ceny konsumpcyjne wołowiny i wieprzowiny w Stanach Zjednoczonych, Kanadzie i Australii.

Jednak poza bezpośrednimi kosztami finansowymi kryją się inne, jeszcze bardziej szkodliwe skutki. Utrata reputacji marki, rozgniewani klienci, utracone możliwości sprzedaży i produktywności, grzywny i kary za niewypełnione zobowiązania i inne „miękkie” koszty, oprócz kosztów naprawy i odzyskiwania, szybko się sumują.

Jak donosi wiele źródeł, rok 2020 miał najwięcej cyberataków w historii. Stało się tak głównie dlatego, że tak wiele osób zaczęło pracować w domu. Zmiana była tak nagła, że firmy desperacko szukały sposobów na złagodzenie ataków, jednocześnie przyjmując pracowników zdalnych w erze COVID-19.

Oprogramowanie ransomware nie było wyjątkiem podczas tej zmiany. Wraz z rosnącym wyrafinowaniem i skutecznością oprogramowanie ransomware wkracza w rozkwit. Biorąc to pod uwagę, nie jest trudno przewidzieć, co się wydarzy – chyba że wszyscy staniemy się dużo mądrzejsi i to szybko, bo problem z oprogramowaniem ransomware będzie się pogłębiał w 2021 roku.

Nie oznacza to jednak, że nie ma nadziei dla osób odpowiedzialnych za obronę sieci. Oprócz utrzymywania kopii zapasowych w trybie offline lub w chmurze istnieje wiele rozwiązań do ochrony punktów końcowych i sieci, które mogą na przykład pomóc w zapobieganiu i obronie przed oprogramowaniem ransomware.

Ochrona na urządzeniu końcowym

Platformy ochrony punktów końcowych oferują antywirusy, IPS i inne narzędzia nowej generacji do wykrywania i usuwania złośliwego oprogramowania, takiego jak ransomware. Innymi słowy, tworzy jedną z wielu niezbędnych warstw zabezpieczeń na granicy sieci przedsiębiorstwa. Ponadto platformy ochrony punktów końcowych oferują również narzędzia, takie jak zabezpieczenia poczty e-mail, które blokują wiadomości phishingowe, często zawierające odnośniki do oprogramowania ransomware.

Wykrywanie i reagowanie w punktach końcowych (EDR) może zwiększyć możliwości ochrony. Skanuje punkty końcowe i aplikacje pod kątem oznak infekcji, a następnie wysyła alert do zespołu ds. bezpieczeństwa. Alerty te przyspieszają czas dochodzenia, a EDR często może zamrozić podejrzane procesy lub programy do czasu rozpoczęcia dochodzenia. Dzięki odpowiednim narzędziom oprogramowanie ransomware może zostać przechwycone i usunięte, zanim wydobędzie i/lub zaszyfruje dane.

Obrona sieci

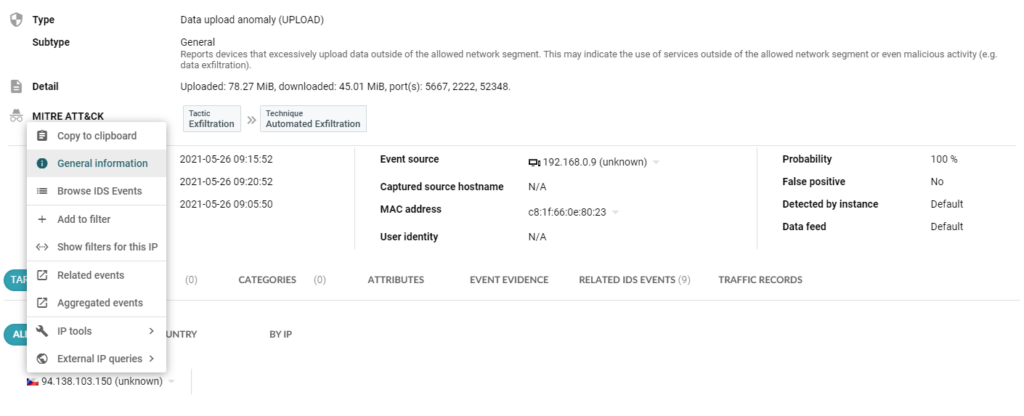

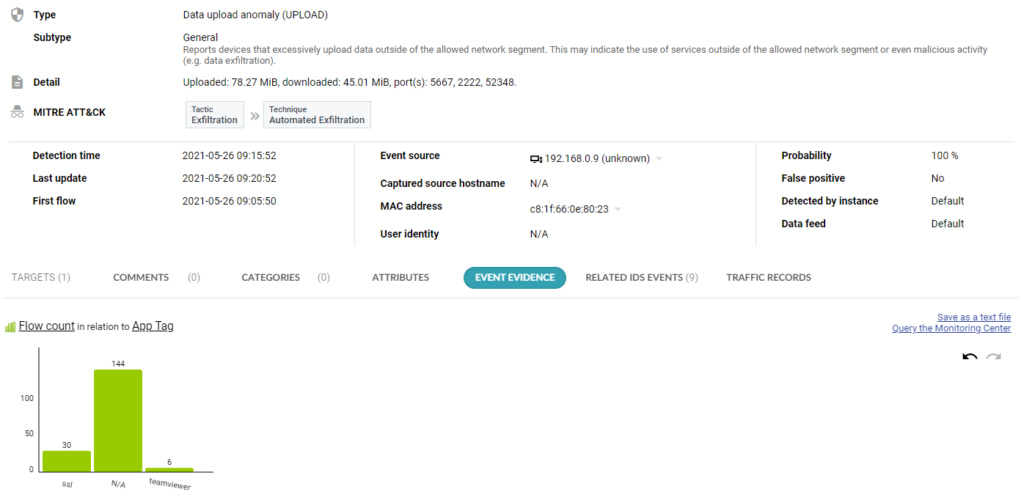

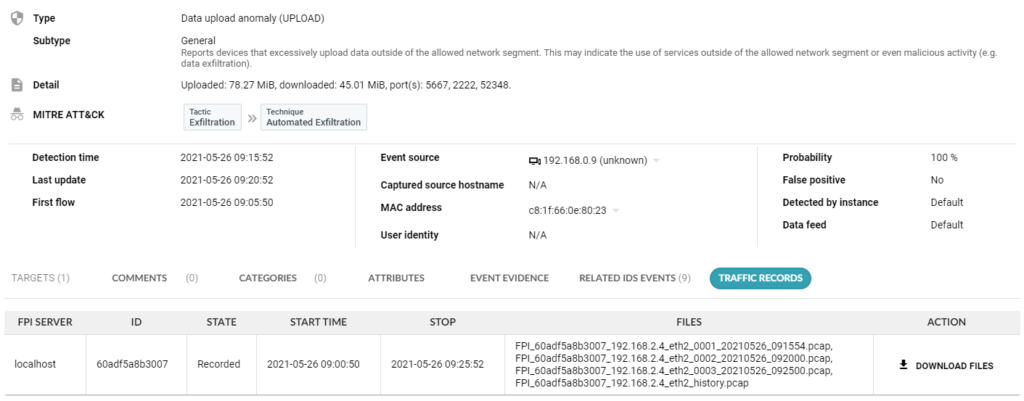

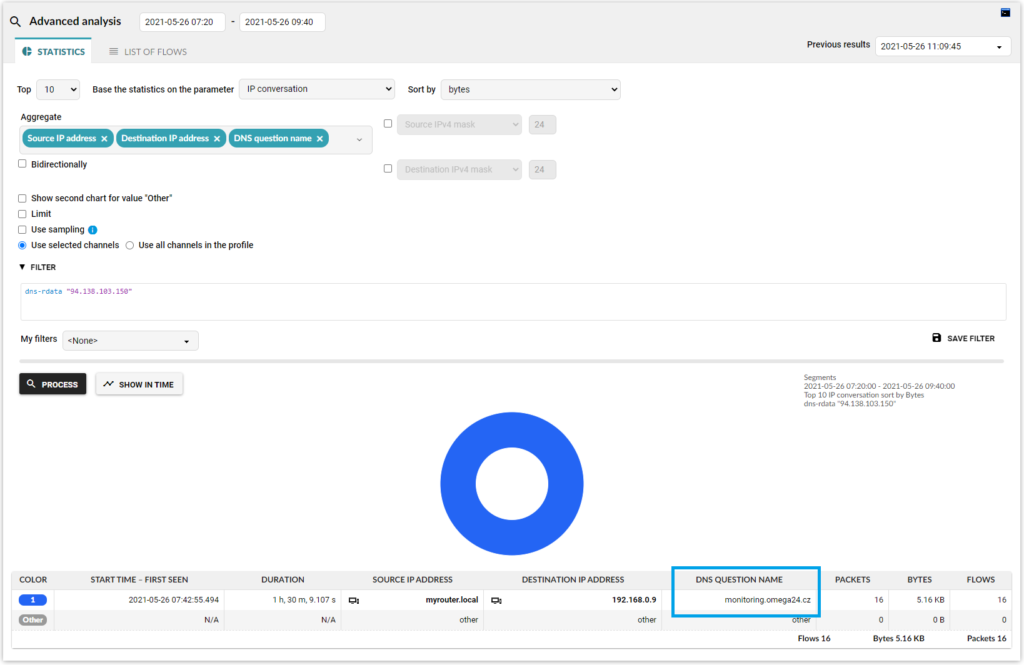

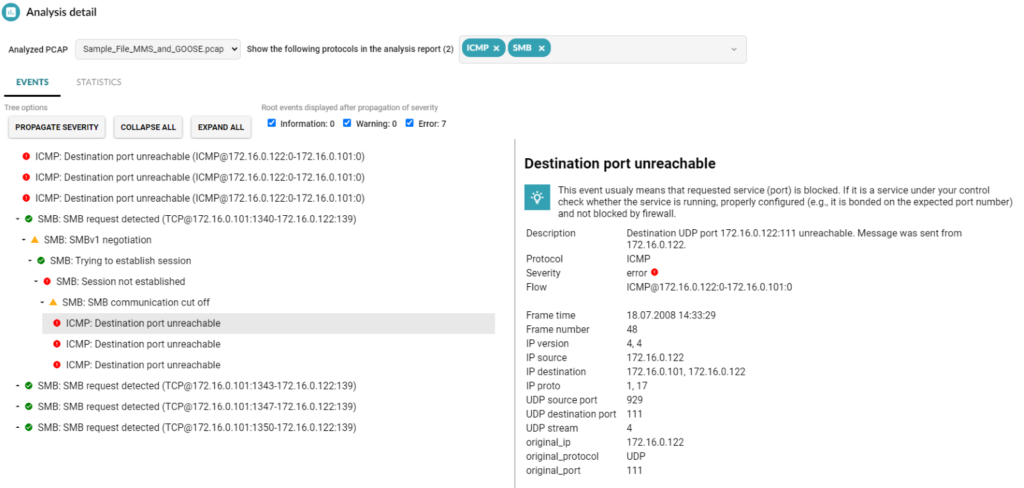

Rozwiązania do wykrywania i reagowania w sieci (NDR) oraz analizy ruchu sieciowego (NTA) mogą stanowić silną pierwszą linię obrony. Te zabezpieczenia monitorują ruch wschód-zachód za pomocą zaawansowanej sztucznej inteligencji i technik uczenia maszynowego w celu wykrywania, analizowania i reagowania na zagrożenia, które w przeciwnym razie mogłyby być ukryte przed administratorami. Na przykład, nienormalna analiza ruchu może potencjalnie wykryć duże ilości wycieków danych (jeden z możliwych wskaźników ataku ransomware) i zaalarmować zespół ds. bezpieczeństwa, aby zareagował.

NDR może również wykrywać połączenia ze znanymi witrynami kontroli ransomware poprzez zapobieganie komendom z sieci botnet. Niektóre (ale nie wszystkie) operacje ransomware wykorzystują strukturę dowodzenia i kontroli (C&C), aby ukryć lokalizację i tożsamość atakującego. Do wykrywania, blokowania i/lub przekierowywania komunikacji C&C stosuje się różne techniki, skutecznie „odcinając głowę” botnetu i uniemożliwiając jego działanie.

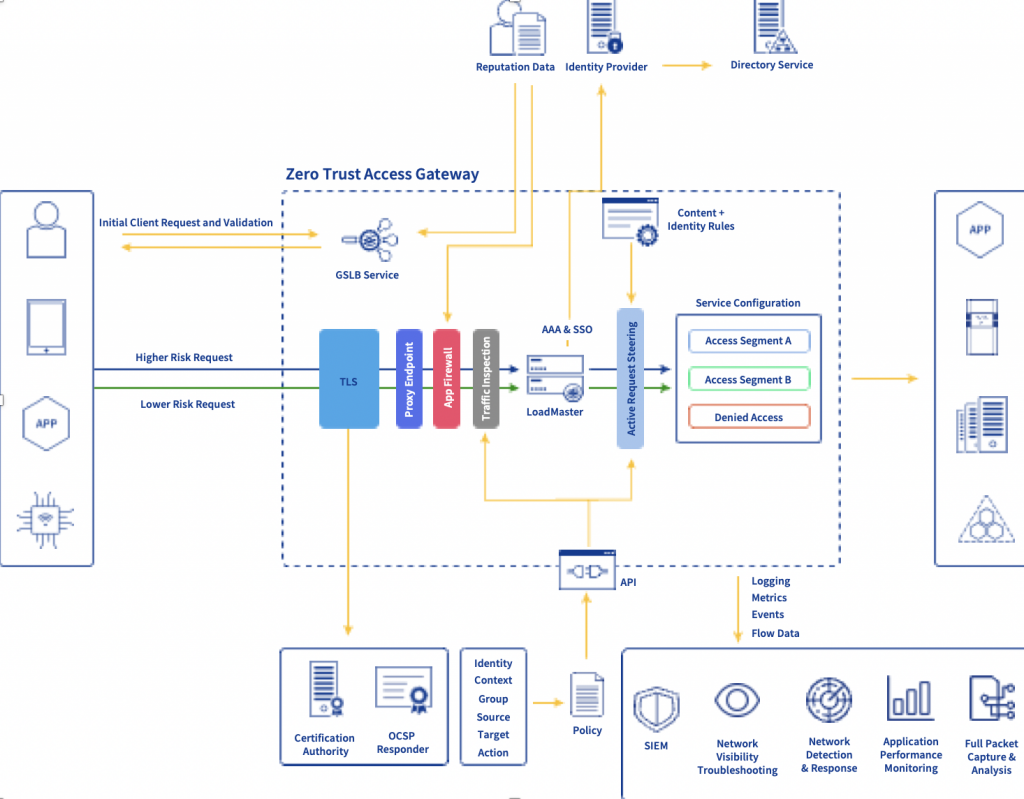

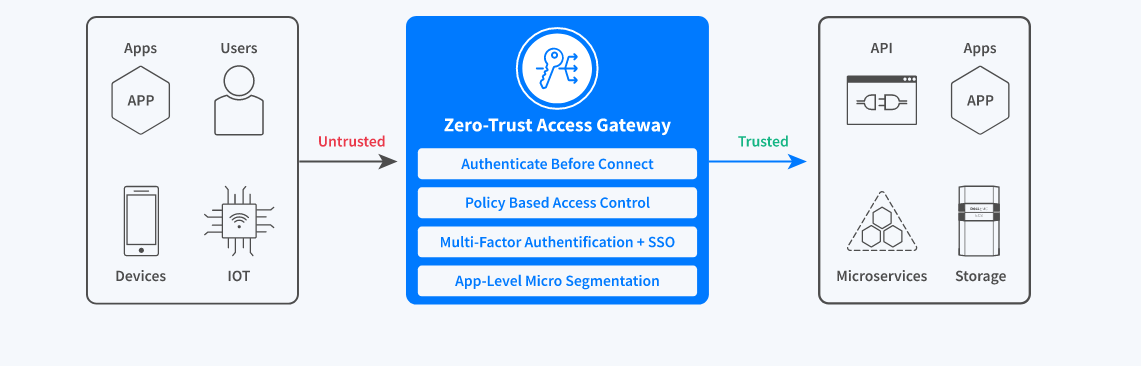

Ponadto platformy usług bezpiecznego dostępu (SASE) mogą sprostać najczęstszym wyzwaniom związanym z bezpieczeństwem, wynikającym z większej liczby aplikacji działających poza centrum danych, poufnych danych przechowywanych w wielu usługach w chmurze oraz użytkowników łączących się z dowolnego miejsca i na dowolnym urządzeniu. SASE łączy usługi SD-WAN i VPN, a także usługi chmurowe i inne usługi bezpieczeństwa, aby zapewnić szeroką ochronę.

Znaczenie platformy MITRE ATT&CK

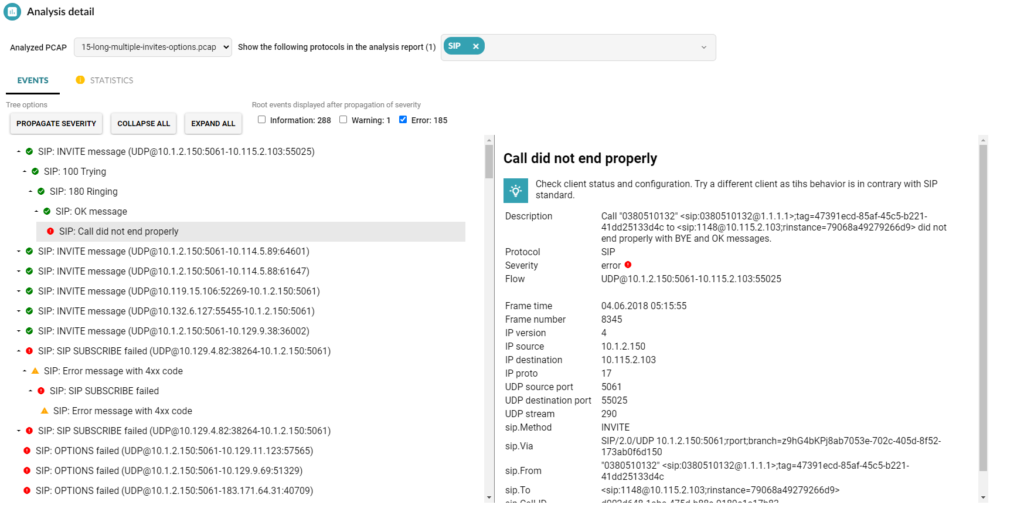

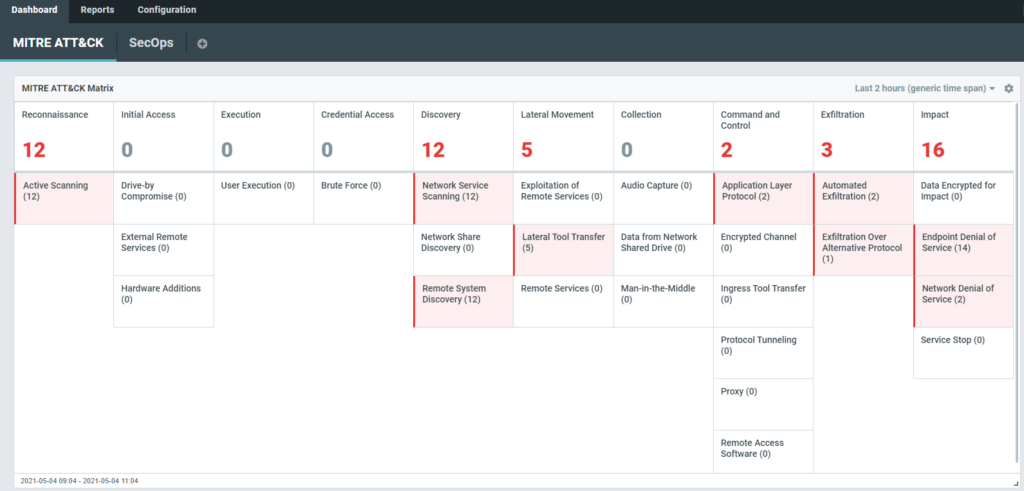

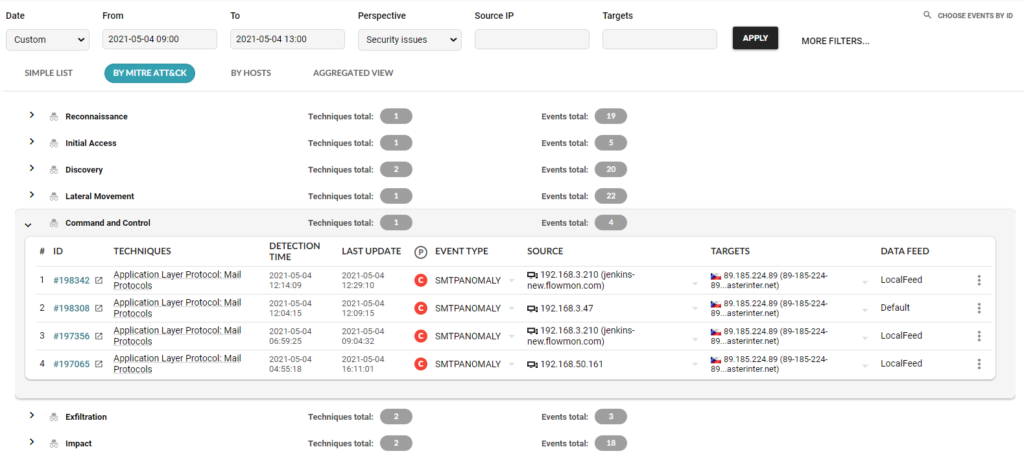

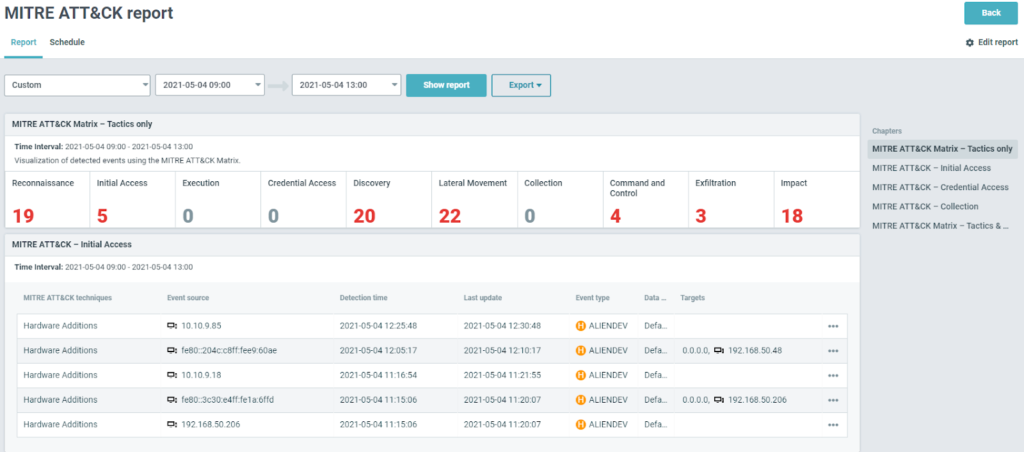

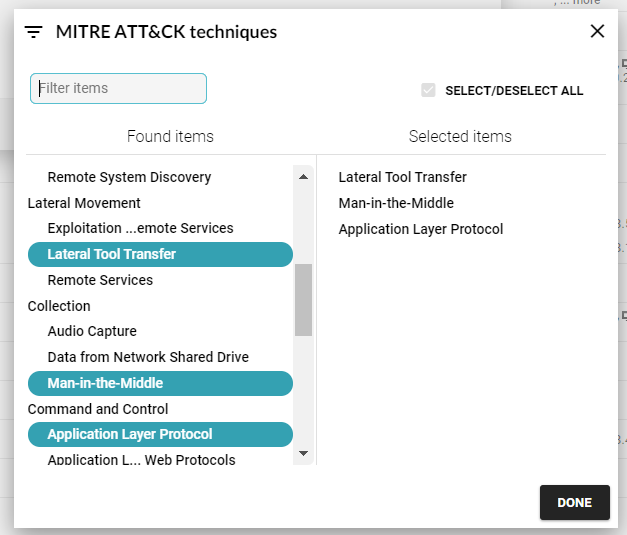

Wiele rozwiązań bezpieczeństwa wykorzystuje model ATT&CK jako ramy wiedzy do mapowania ataków i odpowiadających im zabezpieczeń. Zespoły ds. bezpieczeństwa mogą używać MITRE ATT&CK do opracowywania kontroli wykrywania lub zapobiegania dla każdej techniki w macierzy.

ATT&CK może być bardzo przydatny dla administratorów sieci i bezpieczeństwa, ponieważ kojarzy cyberprzestępców z technikami i taktykami, z których byli znani. ATT&CK zawiera szczegółowe informacje na temat ponad stu aktorów i grup, w tym ich technik i narzędzi.

Wykorzystując model ATT&CK, symulacje można zaprojektować tak, aby odzwierciedlały narzędzia i techniki używane przez określonych aktorów. Daje to obrońcom sieci mapę drogową, którą mogą zastosować w swoich kontrolach operacyjnych, aby zobaczyć, gdzie mają słabe strony w stosunku do niektórych podmiotów, a gdzie mają mocne strony.

Końcowe przemyślenia

Biorąc pod uwagę powagę tych ostatnich zmian oprogramowania ransomware, bardziej niż kiedykolwiek konieczne jest zapewnienie dobrej ochrony Twojej organizacji. Incydenty związane z oprogramowaniem ransomware należy rozwiązywać szybko i przejrzyście, aby uniknąć znacznych kosztów i uszczerbku na reputacji. Ponadto mamy nadzieję, że niedawne głośne ataki ransomware wzmocnią wymagania dotyczące standardów cyberbezpieczeństwa dla firm, które odgrywają ważną rolę w bezpieczeństwie narodowym – zamiast pozostawiać wyłącznie prywatnym firmom sprawy ochrony tych krytycznych systemów, których są właścicielami.

Oryginalna treść artykułu Hillstone: https://www.hillstonenet.com/blog/beware-ransomware-how-to-protect-and-defend-your-network/

Powiązane tematycznie artykuły Hillstone:

Uważaj na oprogramowanie ransomware: koszty ataku i dylemat dotyczący okupu

Uważaj na oprogramowanie ransomware: co musisz wiedzieć

Przyszłość cyberbezpieczeństwa: sztuczna inteligencja

Inteligentna ochrona sieci firmowej z rozwiązaniami Hillstone Firewall

Walka ze zjawiskiem „zmęczenia alertami”? Jak MITRE ATT&CK może pomóc

Hillstone oferuje elastyczne opcje bezpiecznej pracy zdalnej

Ochrona przed sieciami botnet C&C od brzegu sieci do chmury

Dlaczego potrzebujesz ochrony przed spamem na swoim NGFW? (artykuł na portalu BrandsIT.pl)

____________________________________

Zainteresowały Cię rozwiązania Hillstone?

Zapraszam do kontaktu

Marceli Matczak

Security / SDN Business Development Manager

+48 785 051 978

marceli.matczak@s4e.pl